|

1. Justificación. Los dispositivos móviles se han convertido en extensiones de nosotros mismos. Forman parte de nuestro día a día y en ellos almacenamos información valiosa como documentos, vídeos y fotos, y guardamos contraseñas que nos permiten acceder a sitios que contienen información confidencial o personal privada, como cuentas de correo y cuentas bancarias. A pesar de esto, todavía hay muchos dispositivos que no están protegidos adecuadamente y esto puede ser una fuente de problemas de seguridad de los dispositivos móviles. Es necesario conocer los riesgos y peligros a los que estamos sometidos para poder protegernos lo mejor posible. 2. Objetivos del Plan de Seguridad.

2. Recuperar datos en caso de pérdida o robo. 3. Localizar el dispositivo en caso de pérdida o robo. 4. Proteger los dispositivos móviles de virus. 3. Medidas de control del acceso al dispositivo. 1. Usar un código de desbloqueo. 2. Utilizar Touch ID. 3. Configurar el bloqueo automático después de un tiempo de inactividad. 4. Cambiar la contraseña cada cierto tiempo. 4. Medidas de control de los datos compartidos. 1. Desactivar Bluetooth si no lo estamos utilizando. 2. No utilizar redes wifi desconocidas y gratuitas. 3. No compartir ubicación. 4. Desconfíe de archivos adjuntos de correos sospechosos o dsconocidos. 5. No activar enlaces sospechosos que nos lleguen por whatsapp, correo electrónico SMS… 5. Medidas de control remoto del dispositivo en caso de robo o pérdida. 1. Control remoto del dispositivo en caso de robo o pérdida. En el caso de iOS se utilizará iCloud, que nos permite geolocalizar nuestros dispositivos, bloquearlos en remoto, borrar su contenido o hacer saltar una alarma para encontrarlo en caso de pérdida. 2. Apuntar el IMEI para poder anular el dispositivo (*#06#) y guardarlo en lugar seguro. 6. Sobre las actualizaciones del sistema o apps. El malware es una aplicación de software que tiene un objetivo malicioso en el dispositivo móvil donde se instala y se ejecuta sin el consentimiento del usuario. Puede tener objetivos muy variados, siendo los más comunes obtener datos personales y beneficio económico, por ejemplo mediante la suscripción a un servicio SMS premium. Su modo de funcionamiento suele ser automático en modo background y controlado de forma remota desde un servidor, de forma transparente para el usuario. Para evitar este tipo de programas, sería recomendable tener instalado al menos un antivirus y una herramienta para la detección de malware. Además, sería recomendable seguir las siguientes recomendaciones: · Instalar aplicaciones sólo de orígenes conocidos. · Comprobar los permisos antes de instalar/actualizar, especialmente en Android. · Revisar los comentarios de los usuarios y verificar el desarrollador. · Instalar aplicaciones que añadan capas de seguridad a los dispositivos móviles, ya sea con métodos de autenticación adicionales más restrictivos, sistemas de copia de seguridad, cifrado de los datos, aplicaciones antivirus y antimalware. · Actualización automática del sistema operativo y apps favoritas. · Descargar actualizaciones de lugares seguros. · Borrar apps que no se utilicen. · No hacer jailbreak( iPhone) ni rooting (Android) 6.1. Seguridad física:

6.2. Seguridad logística:

Precaución a la hora de instalar aplicaciones:

7. Copia de seguridad: cómo y cuándo se realizará. 1. Realizar copias de seguridad en iCloud a diario de forma automática. 2. Almacenar información en algunos servicios alojados en la nube: Google Drive, Dropbox, OneDrive… 3. Almacenar copia de seguridad en una memoria externa. Actualizar datos al mes. Puedes verlo aquí

0 Comentarios

En en NOOC "Dinamización en Redes Sociales"voy a desarrollar una estrategia de dinamización con el fin de conseguir una mayor participación e interacción. Intentaremos generar estrategias para dinamizar las redes sociales.

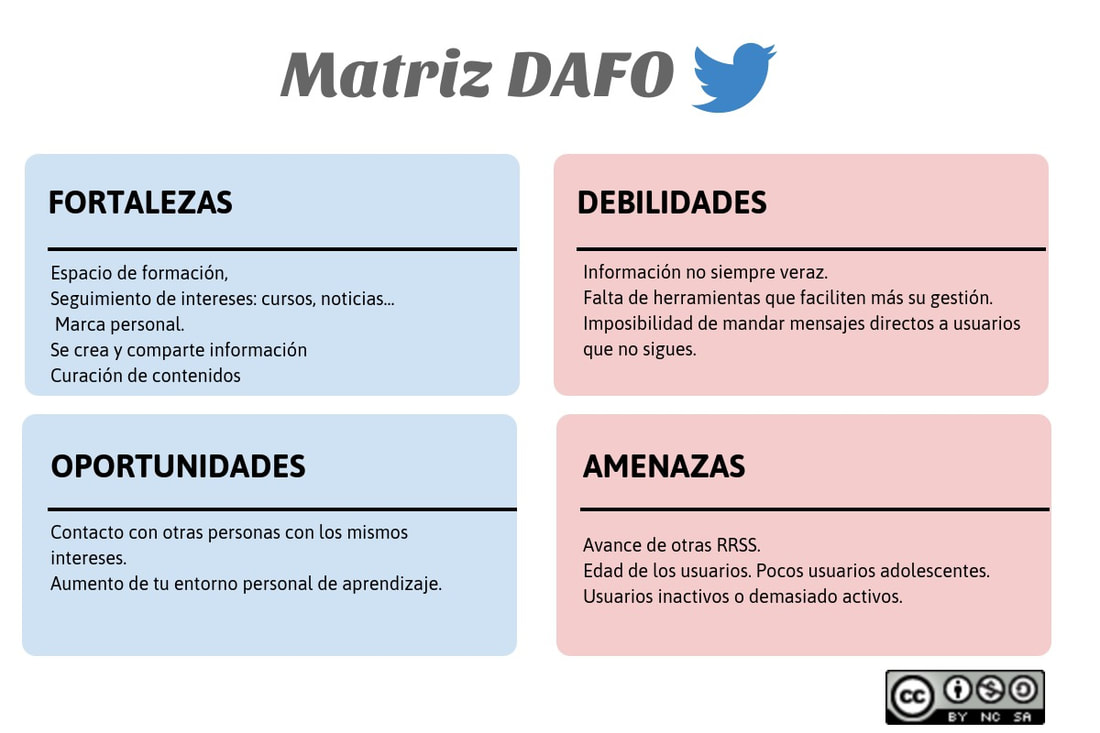

Estaré atenta a todo lo que ocurre en Twitter bajo el hashtag #ComparteEnRed y en el grupo del NOOC en Facebook, y seguiré el desarrollo del curso en el tablero de Pinterest. La primera tarea que tenemos es la de realizar un Análisis DAFO de una red social (Twitter, Facebook, Linkedin, Snapchat, etc.), yo he elegido Twitter porque pienso que la conozco bien. Este es el resultado de mi análisis:

Como segunda tarea tenemos que hacer un plan completo de dinamización en redes sociales. Para ello, elaboro en Genial.ly mi estrategia de dinamización para una jornada de puertas abiertas en un ccentro educativo.

OBJETIVOS: General: 1. Posicionamiento, fidelización y captación de clientes Específicos: 1. Dar a conocer nuestro proyecto educativo. 2. Acercar las familias al centro. 3. Experiencia de cliente. 4. Captación de clientes. REDES SOCIALES A UTILIZAR Y HASHTAG: Redes Sociales: -Instagram: Red social muy visual y seguida fundamentalmente por adolescentes -Twitter: Utilizada por gran nº de padres de nuestro centro. Fácil de monitorizar y analizar. -Facebook:Utilizada por un nº considerable de familias y alumnos. Fácil para la interacción, debate y análisis. -Web del centro: Más institucional y seria pero necesaria como canal de comunicación. -Telegram:Aunque no es una red social muy utilizada en nuestra comunidad educativa crearemos un canal para dar difusión al evento. Hashtag #VenAtuCole (comprobado que está libre) CALENDARIZACIÓN: Visualiza el calendario semanal de dinamización para #VenAtuCole. Pincha aquí para obtener tu entrada a la Jornada de Puertas Abiertas CURACIÓN DE CONTENIDOS: PAPER.LI: Herramienta de gran ayuda para publicar, compartir y recopilar información de manera automática y rápida.Visualización como un periódico digital SYMBALOO: Herramienta para curación de contenidos. Podremos guardar vídeos fotos, tweets, páginas webs... PINTEREST: Curación de contenidos de imágenes STORIFY: En esta herramienta realizaremos curación de contenidos de los tweets generados bajo el #VenAtuCole y siguiendo la técnica del storytelling EVALUACIÓN Y MONITORIZACIÓN Monitorización: Google Alerts: Servicio de supervisión de los contenidos, que ofrece el motor de búsqueda de la compañía Google, que automáticamente notifica al usuario cuando el nuevo contenido de las noticias, web, blogs, vídeo y/o grupos de discusión coincide con un conjunto de términos de búsqueda seleccionados por el usuario y almacenados por el servicio de Google Alerts. Las notificaciones pueden ser enviadas de tres maneras: por correo electrónico, como un vínculo Web o que aparecen en los usuarios de la página iGoogle. Hootsuite: HootSuite es una aplicación que sirve para administrar desde un solo lugar diferentes perfiles de redes sociales. Es muy fácil de utilizar, y a la vez muy útil y llena de funciones interesantes. TweetDeck: Herramienta de escritorio enlazada a Twitter en la que los usuarios de esta plataforma digital pueden ver y enviar tuits; por otra parte, con TweetDeck también se pueden visualizar todo tipo de notificaciones, por ejemplo, menciones, así como la creación de diferentes columnas para organizar eficazmente en grupos los seguidores y otras opciones. SocialMention: Herramienta web que nos permite monitorear lo que se dice de nuestra marca en Internet: Twitter, Facebook, LinkedIn, Google o Youtube. Metricool: Herramienta para analizar, gestionar y medir el éxito de todos tus contenidos digitales. Eventbrite: url del evento : Eventbrite te permite planificar cualquier evento, hacerle un seguimiento y promocionarlo. Evaluación: Indicadores recogidos en el plan de dinamización: nº de tuits, nº de retuits, nº de participantes en el evento, Tasa de conversión, nº de "me gusta" en Facebook, Incremento del nº de seguidores .... |

ArchivosCategorías

Todos

|

||||||

Fuente RSS

Fuente RSS